Oleh: Budiman S. Pratomo

Selama beberapa tahun terakhir, paling tidak kita mengetahui adanya dua informasi yang "bocor" ke tangan pihak yang tidak berhak, yang dipublikasikan oleh media. Pertama, adalah transkrip pembicaraan antara petugas menara di bandara Medan dengan pilot Garuda yang mengalami kecelakaan dan menewaskan seluruh penumpangnya. Kedua, adalah bocornya pembicaraan antara "pejabat Presiden dan Jaksa Agung". Dua contoh di atas menunjukkan betapa masalah pengamanan informasi merupakan masalah yang sangat penting, terutama bila informasi tersebut merupakan informasi rahasia dan menyangkut orang penting. Disamping itu, hal tersebut juga menunjukkan bahwa secanggih apapun teknologi yang digunakan tetap saja mempunyai celah untuk terjadinya "pembocoran" oleh pihak lain.

Persyaratan tentang pengamanan informasi di dalam suatu organisasi mengalami perubahan yang cukup drastis selama sepuluh tahun terakhir. Sebelum menggunakan komputer sebagai pengolah informasi, pengamanan informasi penting bagi organisasi dapat dilakukan dengan dua cara yaitu secara fisik dan secara administrasi. Secara fisik dapat dilakukan dengan cara menyimpan dokumen dan menguncinya dengan menggunakan gembok yang sangat kuat ataupun dengan menggunakan kombinasi angka tertentu. Sedangkan secara administrasi dapat dilakukan dengan metode penyaringan personel (screening) yang ketat.

Semenjak komputer digunakan sebagai pengolah informasi, terutama dalam era jaringan (network), yang memungkinkan diaksesnya komputer lewat sarana telefon, ada disiplin baru dalam ilmu komputer yang disebut pengamanan komputer untuk melindungi data atau informasi dari gangguan tangan / pihak yang tidak berkepentingan.

Secara umum pengamanan informasi terutama yang berkaitan dengan data yang tersimpan dalam media elektronis dapat dilakukan dengan efektif bila telah dirumuskan apa ancaman, layanan, dan tingkatan keamanan yang dikehendaki sehingga dapat dipilih mekanisme yang paling tepat.

Hal-hal yang berkaitan dengan Pengamanan Informasi

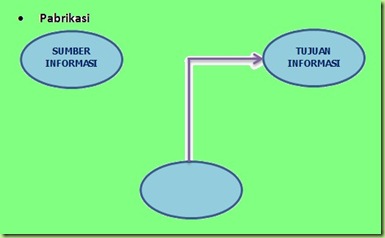

Sebelum memahami tentang bagaimana mengamankan informasi terlebih dahulu perlu diketahui tentang ancaman (threat) yang berhubungan dengan sistem informasi. Ancaman adalah semua pihak atau gangguan yang dapat memungkinkan kegagalan sistem informasi. Ancaman tersebut mencakup bencana alam atau tindakan yang disebabkan oleh manusia, pengguna sistem informasi yang sah, ataupun yang tidak sah. Ancaman yang menonjol lebih diakibatkan oleh faktor manusia, sehingga pengamanan informasi terutama ditujukan untuk mencegah, melacak, dan mengatasi "pembobolan" informasi termasuk penyebaran informasi oleh pihak yang tidak berhak. Tindakan yang diambil untuk mengamankan informasi secara efektif perlu mempertimbangkan tiga hal yaitu serangan (attack), layanan (services), dan mekanisme (mechanism). Sebelum membahas tentang serangan, layanan dan mekanisme pengamanan informasi, untuk lebih memudahkan pemahaman berikut ini suatu ilustrasi tentang aliran informasi dan berbagai kemungkinan gangguannya.

Serangan.

Dapat dikelompokkan menjadi dua hal, yaitu serangan pasif dan serangan aktif. Serangan Pasif terbagi menjadi dua kelompok yaitu penyadapan dan analisis lalu lintas jaringan (traffic analysis). Penyadapan informasi disertai penyebaran isi pesan merupakan tindakan yang pasif karena tidak diperlukan upaya untuk menghilangkan jejak oleh pelaku. Tindakan ini menjadi masalah jika pesan yang disebarkan mempunyai kandungan informasi yang rahasia dan menyangkut orang penting. Dengan menganalisis lalu lintas pembicaraan / data maka dapat diketahui pola dari hal yang dibicarakan. Dengan menggunakan teknik tertentu dapat pula diketahui apa yang ditransmisikan lewat jaringan walaupun pesan tersebut disandi sekalipun. Serangan pasif ini sangatlah sulit untuk diketahui karena tidak ada campur tangan aktif dari fihak yang menyerang dan tidak ada perubahan data / informasi. Jadi untuk mengamankan informasi terhadap serangan pasif maka tindakan pencegahan lebih penting dari pada pendeteksian atau pengusutan. Serangan Aktif sudah melibatkan perubahan ataupun pemalsuan informasi. Dalam kegiatan ini dapat dibagi menjadi empat kelompok yaitu:

1. Penyamaran (masquerade ) yang merupakan suatu serangan terhadap informasi dimana ada pihak yang menyamar dirinya sebagai orang lain.

2. Replay : berusaha memperoleh data dan mencoba menayangkan ulang data dari sumber asli sehingga menimbulkan kesan bahwa informasi yang asli menjadi tidak asli karena dari sumber yang lain.

3. Modifikasi pesan : penyerang akan mengubah sebagian data / pesan sehingga menimbulkan kesan bahwa seolah-olah informasi tersebut asli. Contoh: Memberikan kuasa pada Badrun untuk membaca file yang berklasifikasi rahasia, menjadi Memberikan kuasa pada Badun untuk membaca file yang berklasifikasi rahasia.

4. Denial of service: mencegah agar fihak lain tidak dapat berkomunikasi sehingga pesan tertentu tidak sampai pada tujuan tertentu.

Layanan

Untuk memberikan gambaran bahwa pengamanan informasi yang tersimpan dalam media elektronis jauh lebih kompleks dari pada pengamanan informasi dalam bentuk percakapan di telefon, berikut ini akan diberikan ilustrasi skenario yang mungkin terjadi mengenai hal-hal yang berkaitan dengan pengamanan informasi, dari aspek layanan yang diberikan.

a. A mengirim file kepada B. File tersebut merupakan data rahasia yang harus diamankan. B yang tidak berhak atas informasi tersebut memonitor dan menyalin file tersebut selama terjadinya pengiriman file / informasi dan kemudian menyebarkannya.

Tindakan seperti ini menyangkut masalah kerahasiaan (confidentiality), tindakan semacam ini sulit sekali untuk diketahui karena upaya penyadapan itu dilakukan secara pasif dengan tidak memanipulasi informasi, berarti informasi itu masih seperti aslinya tanpa modifikasi sedikitpun (seperti kasus "bocornya pembicaraan antara pejabat Presiden dan Jaksa Agung" yang beredar dalam bentuk kaset)

b. D sebagai seorang manajer, mengirim pesan pada si E sebagai penanggung jawab sistem informasi untuk memberikan akses ke komputer kepada anggota baru. F menyadap pesan tersebut dan merubah pesan tersebut dengan menambahkan namanya pada pesan tersebut dan E pun tidak menyadari bahwa pesan dari D tersebut telah diubah oleh F.

Tindakan ini berkaitan dengan masalah keotentikan (authentication) yang harus diketahui oleh E, dengan demikian dari segi pengamanan informasi, pesan tersebut haruslah mempunyai tanda yang bisa dikenali oleh E bahwa yang mengirim itu adalah benar-benar D.

c. Disamping menyadap F dapat juga membuat pesan sendiri dan dikirimkan kepada E seolah-olah pesan tersebut berasal dari D.

Tindakan ini berkaitan dengan masalah integritas (integrity) yang harus diketahui oleh E, dengan demikian dari segi pengamanan informasi, pesan tersebut haruslah mempunyai klasifikasi atau tanda bahwa kalau pesan tersebut diubah akan hanya dilakukan oleh pihak tertentu yang memang boleh mengubah data tersebut.

d. D memecat G tanpa pemberitahuan terlebih dahulu. D sudah mengirim pesan pada komputer pusat untuk menonaktifkan G serta memberikan penyelesaian administrasi baginya. G yang mempunyai akses kedalam komputer kebetulan menyadap pesan tersebut dan dengan aksesnya yang terakhir di komputer dia dapat menunda pemecatan ini untuk waktu tertentu.

Tindakan ini berkaitan dengan masalah akses (access control). Hal ini merupakan masalah yang cukup serius karena dengan akses ini pengguna bisa melakukan apa saja yang dikehendaki.

e. H mengirim pesan untuk transaksi perdagangan, akibat pesannya ini perusahaan mengalami kerugian dan H bersikeras mengingkari bahwa bukan dia yang mengirim pesan tersebut.

Tindakan ini berkaitan dengan masalah pengingkaran tindakan (nonrepudiation). Dengan demikian, dari segi pengamanan informasi pesan tersebut harus menyertakan identitas H supaya dia tidak bisa mengingkari bahwa pengirim / pembuat pesan tersebut adalah dia.

f. I ingin mengirim pesan kepada J, tetapi di tengah jalan kabelnya diputus oleh K sehingga menurut I pesan sudah dikirim tetapi J tidak pernah menerimanya.

Tindakan ini berkaitan dengan masalah ketersediaan pesan atau informasi (availability). Hal ini merupakan masalah yang cukup serius sehingga diusahakan komputer harus mempunyai mekanisme yang memberikan pesan tertentu bila jaringannya tidak berfungsi atau putus.

Mekanisme

Dari semua pengertian di atas maka untuk mengamankan sistem informasi harus diketahui secara jelas tentang ancaman terhadap sistem informasi, jenis serangan, dan jenis layanannya. Dengan demikian akan dapat diketahui mekanisme apa yang akan digunakan untuk mengamankan informasi. Pengamanan informasi secara umum berkaitan dengan bagaimana melindungi informasi selama transmisi dari pihak yang tidak berhak. Secara garis besar ada dua komponen yang perlu dilindungi. Pertama, sesuatu yang berkaitan dengan transformasi informasi yang dikirimkan. Sebagai contoh, informasi itu diacak agar tidak dapat didengar ataupun dibaca oleh pihak yang tidak berhak. Disamping itu perlu ditambahkan kode tertentu agar yakin pengirimnya adalah orang yang berhak. Kedua, informasi lain yang berkaitan dengan informasi tersebut yang diketahui oleh pihak yang berhak. Sebagai contoh, menggunakan kunci lain disamping kunci untuk mengacak informasi tersebut. Sebetulnya tidak ada mekanisme tunggal yang dapat mencegah / melindungi informasi secara sempurna, tetapi ada suatu teknik yang sangat umum digunakan yaitu kriptografi. Dalam hal kriptografi tersebut yang paling menonjol adalah enkripsi. Dalam bidang teknologi informasi saat ini banyak algoritma enkripsi (IDEA, RSA, DES), aplikasi autentikasi (X.509, Kerberos, DSS), manajemen pengamanan (SNMP), serta pengamanan surat elektronis (PGP,PEM) yang digunakan dalam rangka pengamanan informasi. Semua teknologi tersebut sudah dapat dikatakan cukup handal untuk mengamankan informasi. Walaupun demikian tidak ada sistem yang 100 persen aman tetapi yang ada adalah sistem yang secara perhitungan matematis aman (computationally secure).

BUDIMAN S.Pratomo

Analis Sistem Informasi

Alumnus University of Western Sydney, Australia

HP. 0817123676

Tidak ada komentar:

Posting Komentar

Tuliskan pertanyaan anda disini.